GOST R ISO/IEC 27001-2006 standarti talablariga muvofiq. "Axborot texnologiyalari. Xavfsizlikni ta'minlash usullari va vositalari. Axborot xavfsizligini boshqarish tizimlariga talablar", tashkilot quyidagilarni amalga oshirishi kerak:

axborot xavfsizligi sohasidagi harakatlarning maqsadlari, asosiy yo'nalishlari va tamoyillarini o'z ichiga olgan kontseptsiyani o'z ichiga oladi;

biznes talablarini, normativ talablarni va shartnomaviy xavfsizlik majburiyatlarini hisobga oladi;

tashkilotning risklarni boshqarishning strategik mazmuniga mos keladi, uning doirasida AXBT ishlab chiqiladi va qo'llab-quvvatlanadi;

xavfni baholash mezonlarini belgilaydi;

tashkilot rahbariyati tomonidan tasdiqlanadi.

Tashkilotning biznes xususiyatlari, joylashuvi, aktivlari va texnologiyasi asosida AXBT siyosatini belgilang:

GOST R ISO/IEC 27002

Maqsad: Axborot xavfsizligi biznes talablari va tegishli qonunlar va qoidalarga muvofiq yuqori boshqaruv tomonidan boshqarilishini va qo'llab-quvvatlanishini ta'minlash.

Yuqori rahbariyat biznes maqsadlariga mos keladigan aniq siyosat yo'nalishini belgilashi va tashkilot ichida axborot xavfsizligi siyosatini ishlab chiqish va qo'llab-quvvatlash orqali axborot xavfsizligini qo'llab-quvvatlash va sodiqligini ko'rsatishi kerak.

Agar kerak bo'lsa, manfaatdor xodimlar bog'lanishi mumkin bo'lgan tashkilot ichida axborot xavfsizligi masalalari bo'yicha aloqa nuqtasi bo'lishi kerak. Soha tendensiyalaridan xabardor bo‘lish, standartlar va baholash usullarini kuzatish hamda axborot xavfsizligi intsidentlarini hal qilishda tegishli aloqa nuqtalarini ta’minlash uchun tashqi xavfsizlik mutaxassislari yoki mutaxassislar guruhlari, shu jumladan tegishli organlar bilan aloqalar o‘rnatilishi kerak. Axborot xavfsizligiga multidisiplinar yondashuvni rag'batlantirish kerak.

Rahbariyat tomonidan tasdiqlanishi, nashr etilishi va tashkilotning barcha xodimlariga va tegishli uchinchi shaxslarga etkazilishi kerak.

Axborot xavfsizligi siyosati rahbariyatning mas'uliyatini belgilashi, shuningdek, tashkilotning axborot xavfsizligini boshqarishga bo'lgan yondashuvini ko'rsatishi kerak. Siyosat hujjatida quyidagilarga oid qoidalar bo'lishi kerak:

qonun talablari va shartnoma majburiyatlariga rioya qilish;

xavfsizlikni bilish, ta'lim va o'qitish talablari;

biznesning uzluksizligini boshqarish;

axborot xavfsizligi siyosatini buzganlik uchun javobgarlik;

axborot xavfsizligini boshqarish doirasida xodimlarning umumiy va maxsus majburiyatlarini belgilash, shu jumladan xavfsizlik hodisalari haqida xabar berish;

axborot xavfsizligi siyosatini to‘ldiruvchi hujjatlarga havolalar, masalan, aniq axborot tizimlari uchun batafsil xavfsizlik siyosati va protseduralari, shuningdek, foydalanuvchilar rioya qilishi kerak bo‘lgan xavfsizlik qoidalari.

axborot xavfsizligini, uning umumiy maqsadlari va qamrovini belgilash hamda axborot almashishni ta’minlash vositasi sifatida xavfsizlikning ahamiyatini ta’kidlash;

Biznes strategiyasi va maqsadlariga mos keladigan axborot xavfsizligi maqsadlari va tamoyillarini qo'llab-quvvatlaydigan boshqaruv niyatlari haqidagi bayonotlar;

nazorat va nazorat vositalarini o'rnatishga yondashuv va ularni qo'llash maqsadlari, shu jumladan xavflarni baholash va risklarni boshqarish asoslari;

Tashkilotning eng muhim xavfsizlik siyosatlari, tamoyillari, standartlari va muvofiqlik talablari haqida qisqacha tushuntirish, masalan:

Ushbu axborot xavfsizligi siyosati barcha tashkilotdagi foydalanuvchilarga tegishli, tushunarli va tushunarli tarzda yetkazilishi kerak.

Axborot xavfsizligi siyosati umumiy siyosat hujjatining bir qismini tashkil qilishi mumkin. Agar axborot xavfsizligi siyosati tashkilotdan tashqarida tarqatilgan bo'lsa, maxfiy ma'lumotlarni oshkor qilmaslik choralarini ko'rish kerak. Qo'shimcha ma'lumotni ISO/IEC 13335-1 da topishingiz mumkin.

GOST R ISO/IEC 27003

"GOST R ISO/IEC 27003 Axborot texnologiyalari. Xavfsizlikni ta'minlash usullari va vositalari. Axborot xavfsizligini boshqarish tizimlari. Axborot xavfsizligini boshqarish tizimini joriy qilish bo'yicha ko'rsatmalar" standarti:

Dastlabki ma'lumotlar sifatida oling:

AXBTni ishlab chiqishning tashkiliy ustuvor yo'nalishlari - umumlashtirilgan maqsadlar va talablar ro'yxati;

AXBTdan foydalanish holatlari tavsifini tuzish ushbu korxonaning va boshqaruvni tasdiqlash bo'yicha loyiha rejasi - AXBT loyihasini boshqaruvning dastlabki tasdiqlashi;

Qo'llanilish doirasi va chegaralarini olish uchun barcha doiralar va chegaralarni birlashtirish - AXBT doirasi va chegaralari;

AXBT siyosatini ishlab chiqish va rahbariyat roziligini olish - AXBT siyosati;

AXBT jarayoni uchun axborot xavfsizligi talablarini aniqlash;

AXBT doirasidagi aktivlarni identifikatsiya qilish;

Axborot xavfsizligini baholashni o'tkazish;

Xatarlarni baholash va maqsadlar va nazoratni tanlash natijalari;

Axborot xavfsizligi bo'yicha yakuniy tashkiliy tuzilmani ishlab chiqish;

AXBTni hujjatlashtirish asoslarini ishlab chiqish;

AXBTdan foydalanish bo'yicha axborot xavfsizligi maqsadlari bilan bog'liq boshqaruv va ma'muriyatning strategik pozitsiyasi hujjatlashtirilgan bo'lishi kerak.

Axborot xavfsizligi siyosati tashkilotning butun tashkilotdagi axborot xavfsizligi bo'yicha strategik pozitsiyasini hujjatlashtiradi.

Siyosat axborot va bilim asosida quriladi. Oldingi ko'rib chiqishlar davomida rahbariyat tomonidan muhim deb topilgan fikrlar ko'rsatilishi va tashkilotda rag'batlantirish va motivatsiyani ta'minlash uchun siyosatda alohida e'tibor berilishi kerak. Shuningdek, tanlangan siyosatga rioya qilinmasa nima bo'lishini ta'kidlash va qonun va qoidalarning ushbu tashkilotga ta'sirini ta'kidlash muhimdir.

Axborot xavfsizligi siyosatiga misollar ma'lumotnomalar, Internet, manfaatdor jamoalar va sanoat birlashmalaridan olinishi mumkin. Til va yo'riqnomani yillik hisobotlarda, boshqa siyosiy hujjatlarda yoki rahbariyat tomonidan yuritiladigan hujjatlarda topish mumkin.

Siyosiy hujjatlarning amaldagi ko'lami bo'yicha har xil talqin va talablar bo'lishi mumkin. Ushbu hujjatlar tashkilot xodimlari siyosatning ma'nosini tushunishlarini ta'minlash uchun etarli darajada umumlashtirilgan bo'lishi kerak. Bundan tashqari, u tashkilot uchun qoidalar va maqsadlar to'plamini o'rnatish uchun qanday maqsadlarga erishish kerakligini etarlicha aniq ko'rsatishi kerak.

Axborot xavfsizligi siyosatining ko'lami va tuzilishi axborot xavfsizligini boshqarish tizimini joriy etish jarayonining keyingi bosqichida foydalaniladigan hujjatlarni qo'llab-quvvatlashi kerak.

Murakkab tuzilishga ega yirik tashkilotlar uchun (masalan, keng doiradagi turli sohalar faoliyat) muayyan faoliyat sohalariga moslashtirilgan umumiy siyosat va turli xil quyi darajadagi siyosatlarni yaratish zarurati paydo bo'lishi mumkin.

Taklif etilayotgan siyosat (versiya raqami va sanasi bilan) operatsion menejer tomonidan o'zaro tekshirilishi va tashkilot ichida o'rnatilishi kerak. Boshqaruv guruhida yoki shunga o'xshash organda tashkil etilgandan so'ng, operatsion menejer axborot xavfsizligi siyosatini tasdiqlaydi. Keyin u o'quvchilarga tushunarli va tushunarli bo'lishi uchun tashkilotdagi har bir kishiga tegishli tarzda etkaziladi.

Natija rahbariyat tomonidan tasdiqlangan AXBT siyosatini tavsiflovchi va hujjatlashtiradigan hujjatdir. Ushbu hujjat loyihaning keyingi bosqichida qayta tasdiqlanishi kerak, chunki u xavfni baholash natijalariga bog'liq.

GOST R ISO/IEC 27003-2012. Ilova D: Siyosat asoslari

Ushbu ilova siyosatni ishlab chiqish, jumladan, axborot xavfsizligi siyosati bo'yicha qo'shimcha ko'rsatmalarni taqdim etadi.

Siyosat– Bular rahbariyat tomonidan rasman ifodalangan umumiy niyat va yo‘nalishlardir. Siyosat mazmuni siyosat mavzusiga oid harakatlar va qarorlarni tartibga soladi. Tashkilot bir nechta siyosatga ega bo'lishi mumkin, ular tashkilot uchun muhim bo'lgan har bir faoliyat sohasi uchun bittadan. Ba'zi siyosatlar bir-biridan mustaqil, boshqa siyosatlar esa ierarxik munosabatlarda. Xavfsizlik sohasida siyosatlar odatda ierarxik tarzda tashkil etilgan. Odatda, tashkilotning xavfsizlik siyosati eng yuqori darajadagi siyosatdir. U yanada aniqroq siyosatlar, jumladan, axborot xavfsizligi siyosati va axborot xavfsizligini boshqarish tizimi siyosati bilan quvvatlanadi. O'z navbatida, axborot xavfsizligi siyosati axborot xavfsizligi aspektlari bilan bog'liq bo'lgan aniq mavzular bo'yicha batafsilroq siyosat bilan qo'llab-quvvatlanishi mumkin. Ushbu siyosatlarning aksariyati ISO/IEC 27002 standartida tasvirlangan, masalan, axborot xavfsizligi siyosati kirishni boshqarish, ochiq ish stoli va aniq ekran siyosati, tarmoq xizmatlaridan foydalanish va kriptografik boshqaruvga tegishli siyosatlar bilan quvvatlanadi. Ba'zi hollarda qo'shimcha siyosat darajalarini yoqish mumkin.

ISO/I EU 27001 tashkilotdan AXBT siyosati va axborot xavfsizligi siyosatiga ega bo'lishini talab qiladi. Biroq, bu ushbu siyosatlar o'rtasidagi o'ziga xos aloqani anglatmaydi. Bu siyosatlar teng siyosat sifatida ishlab chiqilishi mumkin: AXBT siyosati axborot xavfsizligi siyosatiga bo'ysunishi mumkin yoki aksincha, axborot xavfsizligi siyosati AXBT siyosatiga bo'ysunishi mumkin.

tashkilotning maqsad va vazifalari;

ushbu maqsadlarga erishish uchun moslashtirilgan strategiyalar;

tashkilot tomonidan qabul qilingan tuzilma va jarayonlar;

siyosat predmetiga taalluqli maqsad va vazifalar;

tegishli yuqori darajadagi siyosat talablari.

Siyosat quyidagi tuzilishga ega bo'lishi mumkin:

Siyosatning qisqacha mazmuni - umumiy tavsif bir yoki ikkita jumladan iborat.

Kirish - siyosat mavzusini qisqacha tushuntirish.

Qo'llanish doirasi - siyosat ta'sir qiladigan tashkilotning qismlari yoki faoliyatini tavsiflaydi. Agar kerak bo'lsa, Qo'llash sohasi bandida ushbu siyosat tomonidan qo'llab-quvvatlanadigan boshqa siyosatlar ro'yxati keltirilgan.

Maqsadlar - siyosat maqsadining tavsifi.

Prinsiplar - bu maqsadlarga erishish uchun harakatlar va qarorlar bilan bog'liq qoidalarning tavsifi. Ba'zi hollarda siyosatning predmeti bilan bog'liq asosiy jarayonlarni, keyin esa jarayonlarni bajarish qoidalarini aniqlash foydali bo'lishi mumkin.

Mas'uliyat sohalari - siyosat talablarini bajarish bo'yicha harakatlar uchun kim javobgardir. Ba'zi hollarda, ushbu band tashkiliy tartiblarni, shuningdek, muayyan rollarga ega bo'lgan shaxslarning mas'uliyatini tavsiflashi mumkin.

Asosiy natijalar - agar maqsadlarga erishilgan bo'lsa, korxona tomonidan olingan natijalarning tavsifi.

Tegishli siyosatlar - Maqsadlarga erishish bilan bog'liq boshqa siyosatlarning tavsifi, odatda alohida sub'ektlarga tegishli qo'shimcha ma'lumotlarni taqdim etadi.

Axborot xavfsizligi siyosatiga misol

Quyida axborot xavfsizligi siyosatiga misol bo'lib, uning tuzilishi va namunaviy mazmuni ko'rsatilgan.

Axborot xavfsizligi siyosati (misol)

Siyosatning qisqacha mazmuni

Axborot, uning shakli va qanday tarqatilishi, uzatilishi va saqlanishidan qat'i nazar, har doim himoyalangan bo'lishi kerak.

Kirish

Axborot turli shakllarda mavjud bo'lishi mumkin. U qog'ozda chop etilishi yoki yozilishi, elektron shaklda saqlanishi, pochta yoki elektron qurilmalar orqali uzatilishi, plyonkada ko'rsatilishi yoki aloqa orqali og'zaki uzatilishi mumkin.

Axborot xavfsizligi - bu biznes jarayonlarining uzluksizligini ta'minlash, biznes tavakkalchiligini minimallashtirish va investitsiyalarning maksimal rentabelligini oshirish va biznes imkoniyatlarini ta'minlash uchun mo'ljallangan axborotni turli tahdidlardan himoya qilish.

Qo'llash doirasi

Ushbu siyosat tashkilotning umumiy xavfsizlik siyosatini mustahkamlaydi.

Ushbu siyosat tashkilotning barcha xodimlari uchun amal qiladi.

Axborot xavfsizligi maqsadlari

Strategik va operatsion axborot xavfsizligi xavflarini tushunish va boshqarish, shunda ular tashkilot uchun maqbul bo'ladi.

Mijoz ma'lumotlari, mahsulot ishlanmalari va marketing rejalarining maxfiyligini himoya qilish.

Buxgalteriya materiallarining yaxlitligini saqlash.

Umumiy veb-xizmatlar va intranetlar tegishli mavjudlik standartlariga javob berishiga ishonch hosil qiling.

Axborot xavfsizligi tamoyillari

Tashkilot xavf-xatarni qabul qilishni rag'batlantiradi va konservativ tarzda boshqariladigan tashkilotlar kerak bo'lganda ma'lumot uchun xavflarni tushunish, monitoring qilish va hal qilish orqali bartaraf eta olmaydigan xavflarni engib chiqadi. Xatarlarni baholash va davolash usullarining batafsil tavsifini AXBT siyosatida topish mumkin.

XXI asrda korxonalar ishini axborot-kommunikatsiya texnologiyalarisiz tasavvur qilish qiyin. Axborot korxona faoliyatining barcha sohalarining ajralmas tarkibiy qismi bo'lib, vositasiz korxona oldida turgan tobora murakkablashib borayotgan muammolarni hal qilib bo'lmaydi.

Axborot bir nechta xususiyatlarga ega va eng muhimlaridan biri xavfsizlikdir. Axborot xavfsizligi to'g'ridan-to'g'ri biznes faoliyatiga, raqobatbardoshligiga, bozor imidjiga va pirovardida moliyaviy natijalarga ta'sir qiladi. Ko'pincha uchinchi shaxslarning ma'lumotlarga kirishini cheklash deb tushuniladi. Aslida, bu axborot xavfsizligi bilan bog'liq umumiy masalalarning faqat bir qismidir.

Xalqaro standart axborot xavfsizligini boshqarish sohasida eng yaxshi jahon amaliyoti sifatida tan olingan ISO/IEC 27001:2005(ISO 27001). U tashkilotning axborot aktivlarini himoya qilish qobiliyatini namoyish etish uchun axborot xavfsizligini boshqarish tizimiga (AXBT) qo'yiladigan talablarni belgilaydi. Ushbu standart axborot xavfsizligini "ma'lumotlarning maxfiyligi, yaxlitligi va mavjudligini saqlash" sifatida belgilaydi.

Maxfiylik - ma'lumotlardan faqat tegishli vakolatga ega bo'lgan shaxslar foydalanishini ta'minlash.

Yaxlitlik - axborotning to'g'riligi va to'liqligini, shuningdek uni qayta ishlash usullarini ta'minlash.

Mavjudlik - vakolatli foydalanuvchilarga kerakli vaqtda ma'lumotlarga kirishni ta'minlash.

Axborot xavfsizligining maqsadi kompaniya faoliyatining uzluksizligini ta'minlash va xavfsizlik bilan bog'liq hodisalarning oldini olish va mumkin bo'lgan zarar darajasini kamaytirish orqali biznes risklarini minimallashtirishdir. Axborot xavfsizligining mohiyatini tushunish uchun axborotni, axborot oqimlarini, bu oqimlarning xususiyatlarini va axborot muammolarini o'z ichiga olgan butun zanjirni tasavvur qilish kerak. Shundan keyingina axborot xavfsizligi rolini amalga oshirish mumkin.

HAYOT TIKLI VA AXBOROT OQIMI

Keling, korxona hayotini ta'minlashning asosiy elementi - axborotdan boshlaylik.

Korxonada axborot doimiy harakatda bo'ladi: u bir joyda paydo bo'ladi, qaerdadir to'planadi, qayergadir uzatiladi, ma'lum vaqt davomida kimdir tomonidan foydalaniladi va oxir-oqibat keraksiz bo'lib qoladi. Shu tarzda ma'lum ma'lumotlarning hayot aylanishi shakllanadi. Ushbu tsiklning har bir bosqichini (yoki ushbu bosqichlarning to'plamini) deb hisoblash mumkin axborot oqimi. Korxonadagi bunday oqimlar zarur ma'lumotlarni o'z ichiga oladi:

- boshqaruv qarorlarini qabul qilish uchun ( iqtisodiy ko'rsatkichlar o'z korxonasi va raqobatchilar, biznes-jarayonlarning ishlashi to'g'risidagi ma'lumotlar, etkazib beruvchilar, sotish bozori to'g'risidagi ma'lumotlar);

- operativ biznes maqsadlarini amalga oshirish (boshqaruv qarorlari natijalari, operatsion vazifalar va tuzatishlar, xom ashyo to'g'risidagi ma'lumotlar, mijozlar talablari);

- biznes-jarayonlarning ishlashini ta'minlash (jarayonlarning tavsiflari va ularning munosabatlari, uslubiy hujjatlar, ma'muriy hujjatlar).

Quyidagi xususiyatlarni ajratib ko'rsatish mumkin axborot oqimlari:

- qisqa muddatlilik - ma'lumot ma'lum bir vaqtning o'zida muhim;

- ochiqlik - kompaniya ma'lumotlari uchinchi shaxslarni (mijozlar, etkazib beruvchilar, raqobatchilar) qiziqtiradi;

- o'sishga moyillik - korxonadagi ma'lumotlar miqdori katta va doimiy ravishda o'sib bormoqda;

- o'zgaruvchanlik - korxonadagi axborot oqimlari doimiy harakatda.

Shuni ta'kidlash kerakki, axborot deganda korxonani qiziqtiradigan va har qanday shaklda - qog'oz, elektron, audio (telefon suhbatlari), grafik (slaydlar) bo'lgan barcha ma'lumotlar tushunilishi kerak. Ajratish elektron ko'rinish ma'lumot va unga xavfsizlik nuqtai nazaridan biron bir tarzda yondashishning hojati yo'q, chunki axborot ko'pincha qog'ozda yoki qog'ozda shakllanadigan axborot oqimlarini shakllantiradi. og'zaki nutq, keyin elektron hujjatga aylantiriladi va orqali yuboriladi elektron pochta(faks) va keyin qog'ozga chop etilishi mumkin. Biroq, elektron ma'lumotlar kabi qo'shimcha xususiyatlarga ega ijobiy:

- uni tezda istalgan nuqtaga etkazish mumkin;

- mavjudlari asosida tezda yangi elektron hujjatlar yaratishingiz mumkin;

- siz uning kerakli qismiga qulay va tezkor kirishni ta'minlab, katta hajmdagi ma'lumotlarni to'plashingiz mumkin;

shunday va salbiy:

- uni buzish yoki yo'q qilish juda oson;

- u raqobatchining qo'liga osongina tushishi mumkin.

Axborotning hayotiy siklining har bir bosqichida axborot oqimlarining tabiiy, ya’ni konfliktsiz oqimini buzishga moyil bo‘lgan turli omillar ta’sir ko‘rsatadi. Ushbu turdagi turli omillar (ob'ektiv va sub'ektiv) uchun umumiy tushuncha axborot xavfsizligi tahdidlari tushunchasidir. Tahdidlar shunchaki paydo bo'lmaydi. Tahdidlarning paydo bo'lishi korxona axborot tizimlarida zaifliklarning mavjudligi bilan bog'liq.

Tahdidlarga olib keladigan axborot tahdidlari va zaifliklarga misollar:

- raqobatchilarga tijorat ma'lumotlarini olish (uchinchi shaxslarning axborot resurslariga kirishni boshqarish tizimining zaifligi);

- yangi mahsulotni ishlab chiqish to'g'risidagi ma'lumotlarning qisman yoki to'liq yo'qolishi (arxivdagi yong'in, asosiy xodimning ketishi);

- ma'lumotni o'z vaqtida olmaslik (axborotni taqdim etishning aniq qoidalarining yo'qligi, kompyuter uskunalarining ishdan chiqishi);

- operativ biznes maqsadlarini amalga oshirish uchun olingan ma'lumotlarning noto'g'riligi (ma'lumotlarning kiritilishini nazorat qilish darajasining etarli emasligi sababli operator xatosi).

ISO 27001 talablariga muvofiq AXBTning asosiy maqsadi ichki va tashqi qasddan va qasddan bo'lmagan tahdidlar va zaifliklarni samarali cheklash orqali biznesga zarar etkazadigan hodisalarning oldini olishdir.

ISO 27001 TARIXI

90-yillarning boshlarida axborot tizimlarining rivojlanishi xavfsizlikni boshqarish standartini yaratish zaruratini keltirib chiqardi. Britaniya hukumati va sanoatining iltimosiga binoan Buyuk Britaniya savdo va sanoat departamenti rivojlandi AXBT uchun amaliyotlar. Ushbu hujjatni ishlab chiqishda British Telecom, Marks and Spencer, National Westminster Bank, Nationwide, Shell International, Unilever va boshqalar ishtirok etdilar.

1995 yil Britaniya standarti BS 7799-1:1995 joriy etildi. 1-qism AXBT tamoyillari va tuzilishini tavsiflaydi.

1998 yil BS 7799-1: 1998 ning yangi nashri. BS 7799-2:1998 ning joriy etilishi. 2-qism – AXBT talablari. AXBT sertifikatlash imkonini beradi. Shu paytdan boshlab Britaniya standarti bo'yicha sertifikatlashni amalga oshirish mumkin bo'ldi.

1999 yil BS 7799-1: 1999 yangi nashri. BS 7799-2 ning yangi nashri: 1999

2000 Tashqi ko'rinish xalqaro standart ISO 17799: 2000. O'shandan beri BS 7799-1: 1999 xalqaro e'tirofga sazovor bo'ldi.

2001 yil BS 7799-2 ning yangi nashri: 2001.

2002 yil BS 7799-2 ning yangi nashri: 2002.

2003 yil Moldova Milliy banki tijorat banklari oldiga ISO 17799:2000 standarti asosida AXBTni joriy etish talablarini ilgari surdi.

2004 yil Belarus milliy GOST 17799 ni qabul qildi. Rossiya Federatsiyasi Markaziy banki ISO 17799:2000 standarti asosida bank sektori uchun axborot xavfsizligini boshqarish standartini yaratdi.

2005 yil BS 7799-2:2002 oʻrniga ISO/IEC 27001:2005 joriy etildi. ISO 17799:2005 yangi nashri (tez orada ISO/IEC 27002 deb o'zgartiriladi).

2006 yil Rossiya ISO 17799:2005 va ISO 27001:2005 standartlarini tarjima qilish ustida ishlamoqda. AXBTni ishlab chiqish bo'yicha mutaxassislar Rossiya va Ukrainada paydo bo'ldi. MDH mamlakatlari korxonalari AXBTni ishlab chiqish ustida ishlamoqda. Xalqaro sertifikatlashtirish organlari sertifikatlashtirishni amalga oshirish uchun akkreditatsiya oldilar.

2007 yil GOST R ISO/IEC 17799:2005 (ISO 17799:2000 analogi) Rossiya davlat standartining paydo bo'lishi. GOST R ISO 17799:2007 va GOST R ISO 27001:2007 paydo bo'lishi kutilmoqda. Ukrainada DSTU ISO 17799 va DSTU ISO 27001 standartlarini ishlab chiqarish bo‘yicha ishlar boshlanishi kutilmoqda.

Dastlabki BS 7799 standarti bir qator sinovlar va sozlashlar bilan uzoq yo'lni bosib o'tdi. Uning "karyerasi"dagi eng muhim bosqich 2005 yil bo'lib, AXBTni baholash imkonini beruvchi standart xalqaro miqyosda tan olingan (ya'ni uning zamonaviy AXBTga qo'yiladigan talablarining muvofiqligi tasdiqlangan). Shu paytdan boshlab butun dunyo bo'ylab etakchi korxonalar ISO 27001 standartini faol ravishda joriy qilishni va sertifikatlashga tayyorgarlik ko'rishni boshladilar.

ISO 27001 TUZILISHI

AXBT bilan tanishishni mantiqiy va tushunarli taqdimoti bilan ajralib turadigan ISO 27001 standartida berilgan axborot xavfsizligi sohasida jahonning ilg‘or tajribalarini o‘rganishdan boshlash yaxshidir. eng yaxshi amaliyotlar aniq talablar sifatida shakllantiriladi. Standart to'rt qismdan iborat.

Birinchi qism « Umumiy qoidalar"standartning maqsadi, uning boshqa axborot xavfsizligi standartlari bilan aloqasi, shuningdek atamalar va ta'riflar to'g'risidagi ma'lumotlarni o'z ichiga oladi.

Ikkinchi qism“AXBTga qoʻyiladigan talablar” asosiy hisoblanadi. U AXBT uchun majburiy talablarni ilgari suradi va ular asosida qurish imkonini beradi samarali tizim. Umumiy talablar bor-yoʻgʻi toʻqqiz sahifani tashkil etadi va quyidagi boʻlimlarni oʻz ichiga oladi: “Axborot xavfsizligini boshqarish tizimi”, “Boshqaruv majburiyatlari”, “Ichki AXBT auditi”, “AXBT boshqaruv tahlili”, “AXBTni takomillashtirish”.

Uchinchi qism"Ilova A. Maqsadlar va boshqaruvlar" axborot xavfsizligining har bir sohasi uchun o'ziga xos talablarni tavsiflaydi (jami 11 ta soha, ular ISO/IEC 17799:2005 standartining 5-15-bo'limlariga muvofiq belgilangan).

A5. Xavfsizlik siyosati. Maqsad: korxona rahbariyati tomonidan axborot xavfsizligi siyosatini aniq boshqarish va qo'llab-quvvatlashni ta'minlash.

A6. Xavfsizlik tizimini tashkil etish. Maqsad: AXBTni amalga oshiradigan va funksionalligini ta'minlaydigan tashkiliy tuzilmani yaratish.

A7. Aktivlarni tasniflash va boshqarish. Maqsad: axborot aktivlarini himoya qilish ehtiyoji va ustuvorligiga ko'ra tasniflash orqali tegishli axborot xavfsizligini ta'minlash va javobgarlikni taqsimlash.

A8. Xavfsizlik va xodimlar. Maqsad: Uskunani inson xatosi, o'g'irlash va noto'g'ri ishlatish xavfini kamaytirish.

A9. Jismoniy va tashqi xavfsizlik. Maqsad: tashkilotning axborot tizimiga ruxsatsiz kirish, shikastlanish va buzilishning oldini olish.

A10. Kompyuter va tarmoq boshqaruvi. Maqsad: kompyuterlar va tarmoqlarning xavfsiz ishlashini ta'minlash.

A11. Tizimga kirishni boshqarish. Maqsad: axborotga kirishni boshqarish, ruxsatsiz kirishning oldini olish.

A12. Axborot tizimini olish, ishlab chiqish va texnik xizmat ko'rsatish. Maqsad: tashkilotning axborot tizimini yaratish yoki ishlab chiqishda xavfsizlik talablariga rioya qilishni ta'minlash, ilovalar va ma'lumotlar xavfsizligini ta'minlash.

A13. Axborot xavfsizligi hodisalarini boshqarish. Maqsad: Axborot xavfsizligi hodisalari va kamchiliklari to'g'risida xabar berish o'z vaqtida tuzatish choralarini ko'rish imkonini beradi.

A14. Biznesning uzluksizligini ta'minlash. Maqsad: tashkilot faoliyatining uzluksizligini ta'minlash uchun favqulodda vaziyatlar rejasini tayyorlash.

A15. Qonun hujjatlariga rioya qilish. Maqsad: Amaldagi fuqarolik va jinoiy qonunlarga, shu jumladan mualliflik huquqi va ma'lumotlarni himoya qilish to'g'risidagi qonunlarga rioya qilishni ta'minlash.

ISO/IEC 17799:2005 standarti ISO/IEC 27001:2005 standartining A ilovasi talablarini amalga oshirish bo‘yicha tavsiyalarni o‘z ichiga oladi. "A Ilova" talablari majburiydir, ammo standart korxonada qo'llanilishi mumkin bo'lmagan sohalarni istisno qilishga imkon beradi.

To'rtinchi qism Standart “B ilovasi: OECD tamoyillari va ISO 27001 o‘rtasidagi munosabatlar”, “Ilova C: ISO 9001:2000, ISO 14001:2004 va ISO 27001 o‘rtasidagi munosabat” va bibliografik ma’lumotnomalardan iborat. Ushbu qism informatsiondir.

ISO 27001 TA'LIMNI AMALGA QILIShNING FOYDALARI

Biz ISO 27001 standarti asosida AXBTni joriy etish va sertifikatlash afzalliklarini hamda ushbu imtiyozlarni olish imkonini beruvchi standart talablarini taqdim etamiz.

1. Axborot aktivlari kompaniya rahbariyatiga tushunarli bo'ladi. Tashkilot aktivlarni boshqarishi kerak

- Aktivlarni inventarizatsiya qilish.

- Aktivlar uchun kim javobgar ekanligini aniqlash.

- Aktivlarni ularning ahamiyati, qonuniy talablari, tashkilot uchun ahamiyati va muhimligiga ko'ra tasniflash tamoyillarini ishlab chiqish.

- Tasniflash tamoyillari bo'yicha aktivlarni aniqlang.

[ISO 27001 standarti ilovasi. A. A.7 talab]

2. Xavfsizlik tahdidlari va mavjud biznes-jarayonlarning zaif tomonlari muntazam ravishda aniqlanadi. Tashkilot xavflarni aniqlashi kerak:

- Aktivlarni aniqlang.

- Ushbu aktivlarga tahdidlarni aniqlang.

- Ushbu tahdidlar tomonidan ishlatilishi mumkin bo'lgan zaifliklarni aniqlang.

- Resurslarning maxfiyligi, yaxlitligi va mavjudligini yo'qotishiga olib kelishi mumkin bo'lgan ta'sirlarni aniqlang.

[ISO 27001 4.2.1 d-bandi]]

3. Risklar hisoblab chiqiladi va kompaniyaning biznes maqsadlari asosida qarorlar qabul qilinadi. Tashkilot xavflarni tahlil qilishi va baholashi kerak:

- Biznesga etkazilgan zararni baholang.

- Buzilishning yuzaga kelish ehtimolini baholang.

- Xavf darajasini baholang.

- Xatarni qabul qilish mezonlaridan foydalangan holda xavfning maqbulligini yoki xavfni davolash zarurligini aniqlang.

[ISO 27001. 4.2.1 d-band)]

4. Kritik vaziyatlarda tizimni boshqarish samarali bo'ladi. Tashkilot biznesning uzluksizligini boshqarishi kerak:

- Biznesning uzluksizligi uchun jarayonlarni belgilang va amalga oshiring.

- Biznes jarayonlarida uzilishlarga olib kelishi mumkin bo'lgan hodisalarni aniqlang, imkoniyatlar va ta'sir darajalarini aniqlang.

- Qayta tiklash rejalarini ishlab chiqish.

- Sinov va qo'llab-quvvatlash rejalarini birinchi o'ringa qo'ying.

- Rejalarni muntazam ravishda sinab ko'ring va yangilang.

[ISO 27001 standarti ilovasi. A. A.14 talab]

5. Xavfsizlik siyosatini amalga oshirish jarayoni amalga oshiriladi (zaif nuqtalarni topish va tuzatish). Rahbariyat:

- AXBT siyosatini ishlab chiqish.

- Maqsad va rejalarni belgilang.

- Axborot xavfsizligi sohasidagi mas'uliyatni taqsimlang.

- Barcha xodimlarga xabar bering.

- Resurslarni taqdim eting.

- Xatarlarning maqbulligi to'g'risida qaror qabul qiling.

- Ichki auditlar o'tkazilishini ta'minlash.

- AXBT tahlilini o'tkazish.

[ISO 27001 5.1-band]

6. Standartga muvofiqligi tufayli biznesning qonun oldida shaffofligi va tozaligi alohida ta’kidlanadi. Tashkilot quyidagilarni bajarishi kerak:

- Amaldagi qonunni aniqlang.

- Intellektual mulk himoyasini ta'minlash.

- Qonun talablariga muvofiq yozuvlarni yo'qotish, yo'q qilish va qalbakilashtirishdan himoya qilishni ta'minlash.

- Shaxsiy ma'lumotlar va shaxsiy ma'lumotlarning himoya qilinishini ta'minlash.

- Foydalanuvchi tomonidan axborotni qayta ishlash vositalaridan noto'g'ri foydalanishning oldini olish

[ISO 27001 standarti ilovasi. A. A.15.1 talab]

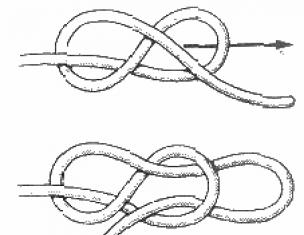

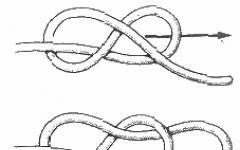

7. Xavfsizlik tizimini saqlash xarajatlari kamayadi va optimallashtiriladi. Standart aktivlarni identifikatsiya qilish va tasniflashni talab qiladi. Tasniflash pul ko'rinishida yoki sifat jihatidan amalga oshirilishi mumkin. Bundan tashqari, standart xavfni baholashni talab qiladi. Axborot xavfsizligining ma'lum bir sohasini moliyalashtirish bo'yicha ob'ektiv qaror qabul qilish uchun standart xavfni qabul qilish sxemasini ishlab chiqishni talab qiladi (1-rasm).

Shunday qilib, "zarar-ehtimollik" kombinatsiyalarini ob'ektiv baholash axborot xavfsizligini doimiy ravishda samarali moliyalashtirishga imkon beradi.

8. Raider hujumlaridan ishonchli himoya paydo bo'ladi. Raiders - bu maxsus boshlangan biznes mojarosidan foydalangan holda operatsion boshqaruv yoki kompaniyaning mulkini tortib olish bo'yicha mutaxassislar. Reyd - bu mulkni qonuniy egalarining egaligidan olib qo'yish. Bosqinchi ishining mumkin bo'lgan sxemalaridan biri bu korxona uchun maksimal muammolarni keltirib chiqarish, keyin esa korxonani yoki uning mulkini uchinchi shaxslarga ming barobar foyda evaziga sotish uchun uni egalari va rahbariyatidan hech narsaga olib qo'yishdir. .

Korxona zaifliklari reyder hujumlarini keltirib chiqaradi. Noyob korxonalarda "gunohlar" yo'q. Ushbu "gunohlar", to'g'rirog'i, buzg'unchi ma'lumotlar korxonaning umumiy axborot tizimida joylashgan. Ushbu ma'lumotni uchinchi shaxslardan yashirish orqali siz bosqinchilarni egallab olishdan qochishingiz mumkin.

Reyderlarni egallab olish jarayonining o'zi korxonaning ichki jarayonlarini, uning ish qoidalari va qoidalarini o'rganishga asoslanadi. Ushbu ma'lumot sizga reydni aniq rejalashtirish va o'z vaqtida eng maqbul vaqtda o'tkazish imkonini beradi. Ushbu ma'lumotni yashirish yoki bosqinchilarga noto'g'ri ma'lumot berish korxonani tortib olish rejasini amalga oshirishga imkon bermaydi.

9. Xavfsizlik quyi tizimi umumiy boshqaruv tizimiga birlashtirilgan. AXBT Yevropa boshqaruvi tamoyillari asosida qurilgan. Umumiy boshqaruv tizimiga qo'yiladigan talablar ISO 9001:2000 standartida aks ettirilgan. ISO 27001 standarti ISO 9001:2000 sifat menejmenti tizimi standarti bilan uyg'unlashtirilgan va uning asosiy tamoyillariga asoslanadi.

ISO/IEC 27001:2005 talablari bo'yicha hujjatlar tuzilishi ISO 9001:2000 talablari uchun tuzilishga o'xshash bo'lishi mumkin. ISO/IEC 27001:2005 talab qiladigan hujjatlarning aksariyati allaqachon ishlab chiqilgan va qo'llanilgan bo'lishi mumkin. umumiy tizim korxona boshqaruvi.

10. Korxona xalqaro e'tirofga ega bo'ladi va ichki va tashqi bozorda o'z nufuzini oshiradi. Ushbu imtiyozni olish uchun mustaqil uchinchi tomon yordamida AXBTning standart talablariga muvofiqligini tasdiqlash kerak. Yuqoridagi imtiyozlarga erishishda uchinchi shaxsning mustaqilligi asosiy omil hisoblanadi. Sertifikatlashtirish organi uchinchi shaxs sifatida ishlaydi. Sertifikatlashtirish organining tasdiqlanishi sertifikat berishda ifodalanadi. Mijozlarning tizimga bo'lgan ishonchi darajasi to'g'ridan-to'g'ri mijozning ma'lum bir sertifikatlashtirish organining sertifikatlariga bo'lgan ishonchiga bog'liq.

XAVFLARNI BOSHQARISH

ISO 27001 standartining asosi axborot risklarini boshqarish tizimidir.

Xatarlarni boshqarish tizimi quyidagi savollarga javob olish imkonini beradi:

- Hozirda bizning biznes jarayonlarimizga qanday xavflar tahdid solmoqda?

- Axborot xavfsizligining qaysi sohasiga e'tibor qaratishingiz kerak?

- Axborot xavfsizligi uchun ushbu texnik yechimga qancha vaqt va pul sarflash mumkin?

Xatarlarni boshqarishning vazifasi xavflarni aniqlash va boshqarishdir. Risklarni boshqarish - bu tashkilotning qisqa va uzoq muddatli hayotidagi har qanday harakatlar uchun qo'llanma. Xavflarni boshqarish profilaktika choralariga yoki oqibatlarining hajmini yumshatishga qaratilgan.

Risk - bu hodisa ehtimoli va uning oqibatlarining kombinatsiyasi (ISO/IEC Guide 73).

ISO 27001 4.2.1-bandi quyidagilarni talab qiladi:

- c) tashkilotda xavflarni baholashga yondashuvni baholash(xavfni baholash usulini aniqlash, risklarni qabul qilish mezonlarini aniqlash),

- d) xavflarni aniqlash(aktivlarni aniqlash, tahdidlarni aniqlash, zaifliklarni aniqlash, maxfiylik, yaxlitlik va aktivlarning mavjudligini yo'qotishiga olib kelishi mumkin bo'lgan ta'sirlarni aniqlash),

- e) xavflarni tahlil qilish va baholash(biznesga etkazilgan zararni baholash, ehtimollikni baholash, xavf darajasini baholash, xavfni qabul qilish/nomaqbulligini aniqlash),

- f) xavfni davolash imkoniyatlarini aniqlash va baholash,

- g) xavflarni davolash uchun maqsadlar va nazoratni tanlash.

Standart talablari amalda risklarni boshqarish tizimini joriy qilish uchun qo'llanma bo'lib xizmat qiladi.

Xatarlarni baholash va qabul qilish algoritmi rasmda ko'rsatilgan. 2. Standart xavfni ham sifat, ham miqdoriy baholash imkonini beradi. Amalda ko'pgina xavflarni aniqlash qiyin yoki imkonsizdir.

Xatarlarni tahlil qilish metodologiyasi IT-Grundschutz metodologiyasida, standartda batafsil tavsiflangan BSI 100-3, bu bepul mavjud (www.bsi.de).

IT-GRUNDSCHUTZ ISMSni AMALGA OLISH METODOLOGIYASI

ISO/IEC 27001:2005 standarti AXBTga qoʻyiladigan talablarni belgilaydi, lekin amalga oshirish metodologiyasini tavsiflamaydi. Keling, AXBTni yaratishning eng oddiy va ishonchli usullaridan biri - "IT-Grundschutz" ni ko'rib chiqaylik. U Germaniya hukumatining Axborot xavfsizligi bo'yicha Federal idorasi (BSI) tomonidan ishlab chiqilgan va tegishli hujjatlar www.bsi.de veb-saytida ochiq. Metodologiya ISO/IEC 27001:2005 talablariga mos keladi, tizimli va amaliy yondashuvni, shuningdek, ISO/IEC 27001:2005 talablarini amalga oshirish bo‘yicha aniq, batafsil chora-tadbirlarni o‘z ichiga oladi.

Axborot xavfsizligining eng xilma-xil jihatlari uchun maxsus ishlab chiqilgan standart choralar (asosiy himoya kataloglari) tufayli IT-Grundschutz eng arzon amalga oshirish usuli hisoblanadi. U quyidagi hujjatlarga asoslanadi.

Standartlar:

- ISO/IEC 27001:2005 - axborot xavfsizligini boshqarish tizimlari (talablar);

- BSI 100-1 - axborot xavfsizligini boshqarish tizimlari (tavsiyalar);

- BSI 100-2 - "IT-Grundschutz" metodologiyasi (umuman, qanday, nima va nima uchun qilish kerak);

- BSI 100-3 - IT-Grundschutz metodologiyasiga asoslangan xavf tahlili (ISO/IEC 27001:2005 talablariga muvofiq risklarni boshqarish tizimini joriy qilish imkonini beradi).

Kataloglar (doimiy yangilanib turadigan):

- M-qism. Modullar – AXBTni ishlab chiqish bo‘yicha muayyan tadbirlarni tavsiflaydi (masalan, xavfsizlik siyosatini ishlab chiqish bo‘limi siyosatga qo‘yiladigan talablarni, siyosat mazmunini, siyosatni ishlab chiqish variantlarini, siyosatdan kelib chiqadigan xavfsizlik maqsadlariga misollarni o‘z ichiga oladi) ;

- T qismi. Tahdidlar. — batafsil tavsif M qismda foydalanilgan tahdidlar (ko'plab aktivlarga tahdidlar katalogi);

- S qism: Mudofaa usullari - M bo'limda qo'llaniladigan mudofaa usullarining batafsil tavsifi (tahdidni yumshatish bo'yicha tadbirlar katalogi).

AMALGA OLISHNING MILLIY XUSUSIYATLARI

Mas'uliyat. Bizning sharoitimizdagi dastlabki savol AXBT faoliyati uchun javobgarlikdir. Tegishli lavozimning mavjudligi ISO/IEC 27001:2005 standartida tartibga solinmagan va AXBTni joriy etish bilan shug'ullanadigan evropalik maslahatchilar tayinlanishni talab qilmoqdalar. mas'ul shaxs rahbariyat orasidan. Bizning sharoitimizda buning vakolatlari va mas'uliyati quyidagi shaxslardan biriga yuklanishi mumkin: xavfsizlik xizmati boshlig'i, sifat xizmati boshlig'i, IT xizmati boshlig'i, AT xavfsizligi xizmati rahbari, birinchi menejer.

Umumiy boshqaruv tizimiga joylashtiring. Ukraina sanoatining turli sohalarida AXBTning o'rni har xil bo'ladi, chunki sohalarda bizda axborot tizimlarining rivojlanish darajasi, avtomatlashtirishning turli darajalari va biznesning o'ziga xos xususiyatlari mavjud.

Kon-metallurgiya kompleksining yirik korxonalari, mashinasozlik va kimyo korxonalari shaklda ko'rsatilgan turdagi AXBTga ega bo'lishi mumkin. 3a.

Shuni ta'kidlashni istardimki, AXBT deyarli butunlay umumiy boshqaruv tizimiga kiradi, chunki bu holda xavfsizlikning eng muhim jihatlari axborotning yaxlitligi va mavjudligi hisoblanadi.

Moliyaviy sektor korxonalari, telekommunikatsiya xizmatlari, aviakompaniyalar, davlat qonun chiqaruvchi va ijro etuvchi hokimiyat organlari, statistika bo'limlari, Ukraina Ichki ishlar vazirligi va Xavfsizlik xizmati uchun tuzilma 1-rasmdagi kabi bo'lishi mumkin. 3b. Bunday holda, AXBT tashkilot hayotining asosi hisoblanadi.

O'rta korxonalar va tashkilotlar uchun AXBT rasmdagi kabi ko'rinishi mumkin. 3c.

Tabiiyki, AXBTning tashkilotdagi o'rnini faqat uning sohasi va hajmiga qarab aniq tavsiflash mumkin emas. Har bir korxona har doim o'ziga xos boshqaruv uslubiga, o'ziga xos texnologik va axborot mexanizmlariga ega bo'lgan noyob mexanizmdir.

Xodimlarni jalb qilish- Ukrainada AXBTni joriy etish muvaffaqiyatining yana bir muhim omili. Uni bizning sharoitimizda amalga oshirish uchun quyidagi chora-tadbirlar zarur:

- tizimni joriy qilish uchun mas'ul shaxslarni o'qitish;

- AXBTga jalb qilingan barcha xodimlarga standart talablariga rioya qilish zarurligini tushuntirish;

- jarimalar tizimini yo'q qilish (minimallashtirish);

- motivatsiya tizimini rivojlantirish.

Ushbu chora-tadbirlarning yo'qligi AXBT samaradorligini sezilarli darajada kamaytirishi mumkin.

Aleksandr Anatolyevich Dmitriev

Aleksandr Anatolyevich Dmitriev

tizimlar bo'yicha mutaxassis

axborot xavfsizligi

TUF Nord Ukraina (Donetsk)

Faol

PDCA modelining qabul qilinishi Iqtisodiy hamkorlik va taraqqiyot tashkilotining (OECD) axborot tizimlari va tarmoqlari xavfsizligini tartibga soluvchi direktivalarida belgilangan tamoyillarni ham aks ettiradi. Ushbu standart xavflarni baholash, axborot xavfsizligi tizimini loyihalash va joriy etish, uni boshqarish va qayta baholash imkonini beruvchi ushbu tamoyillarni amaliy amalga oshirishning aniq modelini taqdim etadi.

1 Talab shundan iborat bo'lishi mumkinki, axborot xavfsizligi buzilishi tashkilotga jiddiy moliyaviy yo'qotishlarga olib kelmasligi va/yoki uning faoliyatini sezilarli darajada buzishi mumkin,

Izoh 2 Kutilayotgan natija tashkilot veb-saytiga ruxsatsiz kirish (xakerlar hujumi) kabi yirik voqea sodir bo'lgan taqdirda yuzaga kelishi mumkin bo'lgan salbiy oqibatlarni minimallashtirish uchun protseduralarni amalga oshirish uchun etarli darajada malakali xodimlarga ega bo'lishidir. elektron tijoratni amalga oshiradi.

| 1-jadval | |

Ushbu standart Sifat menejmenti tizimlari - Talablar va Atrof-muhitni boshqarish tizimlari - Talablar va yo'riqnomalar bilan izchil va integratsiyalashgan joriy etish va shunga o'xshash boshqa tegishli boshqaruv standartlari bilan o'zaro hamkorlikni qo'llab-quvvatlash uchun mos keladi. Shunday qilib, tashkilotda bitta to'g'ri tuzilgan boshqaruv tizimi ushbu standartlarning barcha talablariga javob berishi mumkin.

Ushbu standart har qanday mulk shaklidagi tashkilotlar tomonidan foydalanish uchun mo'ljallangan (masalan, tijorat, davlat va notijorat tashkilotlar). Ushbu standart tashkilotning umumiy biznes xatarlari uchun hujjatlashtirilgan axborot xavfsizligini boshqarish tizimini (AXBT) ishlab chiqish, joriy etish, ishlatish, monitoring qilish, tahlil qilish, qo'llab-quvvatlash va takomillashtirishga qo'yiladigan talablarni belgilaydi. Bundan tashqari, standart axborot xavfsizligini (IS) ta'minlashning belgilangan maqsad va vazifalariga muvofiq tashkilotlar yoki ularning bo'linmalari tomonidan qo'llanilishi mumkin bo'lgan axborot xavfsizligini boshqarish va nazorat qilish choralarini amalga oshirishga qo'yiladigan talablarni belgilaydi.

AXBTni yaratishdan maqsad axborot aktivlarini himoya qilish va manfaatdor tomonlarning ishonchini taʼminlash uchun moʻljallangan tegishli xavfsizlikni boshqarish vositalarini tanlashdir.

Izoh Ushbu xalqaro standartda keng ma'noda qo'llaniladigan "biznes" atamasi tashkilot mavjudligining maqsadi uchun asosiy bo'lgan barcha faoliyatni anglatadi.

Ushbu standartda belgilangan talablar, ularning faoliyati turi, hajmi va ko'lamidan qat'i nazar, barcha tashkilotlarga nisbatan qo'llanilishi uchun mo'ljallangan. Belgilangan har qanday talabni istisno qilish,

2011 yil 12 sentyabr

ISO 27001 hujjat talablariga muvofiq axborot xavfsizligini boshqarish

Baxt bor. Axborot xavfsizligini boshqarish ISO 27001 standarti asosida qurilishi mumkin, FBK moliyaviy institutlar uchun audit va konsalting xizmatlari departamenti Axborot tizimlari auditi bo'limi boshlig'ining uslubiy ishlar bo'yicha o'rinbosari Mixail Vinnikov buni qanday qilish haqida gapiradi:

Bugun men hujjat aylanishiga emas, balki axborot xavfsizligiga hech qanday aloqasi yo'qdek tuyuladigan jarayon haqida gapiraman, lekin aslida bu operatorning ko'p vaqtini va asablarini tejaydigan muhim jarayon - ma'lumotlarni hujjatlashtirishga qanday talablar qo'yilishi haqida. xavfsizlik jarayonlari yoki - AXBTni qanday qilib to'g'ri va minimal harakat bilan tasvirlash va bu tavsiflarni yangilab turish. Tabiiyki, ISO 27001 ga e'tibor qaratiladi.

Tashkilotning ehtiyojlariga mos keladigan axborot xavfsizligi darajasi (keyingi o'rinlarda - IS) asosiy qoidalar, tamoyillar va vazifalarni aniq bayon qilishni, ularni takrorlanadigan va nazorat qilinadigan tarzda tegishli tarzda amalga oshirishni talab qiladi. himoya choralari, tegishli nazorat choralarini ko'rish uchun mavjud vaziyatni tezkor aks ettirishni ta'minlagan holda tashkilot xodimlari tomonidan amalda choralar ko'rish.

Eng yaxshi yo'l buni amalga oshirish - g'oyalar, amaliy fikrlar va axborot xavfsizligini ta'minlash bo'yicha faoliyat natijalarini hujjatlashtirilgan shaklga keltirish, bu birinchidan, qoidalar va ularni amalga oshiradigan amaliy harakatlar o'rtasidagi o'zaro ta'sir tuzilmasini aniqlash, ikkinchidan, qoidalarni etkazish imkonini beradi. har bir xodimga biznes-jarayonning tegishli darajasida va u o'zini bajarishda rioya qilishi kerak bo'lgan axborot xavfsizligi talablari ish majburiyatlari, shuningdek, ularning bajarilishini nazorat qilish tartibini belgilaydi.

Yuqoridagilarga asoslanib, biz ISO 27001 standarti (keyingi o'rinlarda standart deb yuritiladi) ga muvofiq axborot xavfsizligini boshqarish tizimi (AXBT) diagrammasida yangi “filial” olamiz:

"SMIB" - "ishlab chiqadi" - "hujjatlarga talablar".

Vazifa nomlaridagi kodlar, bizning nashrlarimiz boshida aytib o'tilganidek, ISO 27001 standartining bo'lim raqamini ko'rsatadi.

AXBT uchun hujjatlarni qo'llab-quvvatlash tizimini qanday tashkil qilish kerak?

Har bir hujjat turini uning hayot aylanishiga ta'sir qiluvchi quyidagi atribut savollari bilan tavsiflash mumkin:

- kim uchun mo'ljallangan (uni kim o'qiydi);

- uni kim muvofiqlashtiradi va tasdiqlaydi;

- qanchalik tez-tez o'zgarishi mumkin.

Boshqa tomondan, rasmiy hujjatlarni dasturiy (ma'lumotnoma) va operatsion (faoliyat natijalarini o'z ichiga olgan) ga bo'lish mumkin. Standart nuqtai nazaridan, bunday hujjatlar, mos ravishda, haqiqiy hujjatlar va yozuvlarga bo'linadi.

Standartga muvofiq, AXBT hujjatlari quyidagi ma'lumotlarni o'z ichiga olishi kerak:

- AXBT siyosatining hujjatlashtirilgan qoidalari, uning maqsadlari va faoliyat doirasi, axborot xavfsizligi siyosati;

- AXBT tomonidan qo'llaniladigan protseduralar va boshqaruvlar;

- AT risklarini baholash metodologiyasi;

- xavfni baholash natijalari va ularni davolash rejalari;

- ISMOIS faoliyati natijalarini baholash tartiblari;

- AXBT faoliyatining dalillari.

Ushbu ma'lumot qanday formatda taqdim etilishi kerak?

AXBTni taqdim etuvchi hujjatlar tizimini ishlab chiqishda hujjatlarni dastlabki yaratishda mehnat zichligi (resursga bo'lgan talab) va ularni keyinchalik dolzarb holatda saqlash o'rtasida ziddiyat yuzaga keladi. Bir tomondan, turlar sonini (nomenklatura) va hujjatlar sonini iloji boricha kichikroq saqlash istagi bor (ozgina raqamni boshqarish osonroq, siz butun paketni tayyorlashni tezda yakunlashingiz mumkin va hokazo. ). Boshqa tomondan, agar AXBT har doim "yashaydi" va rivojlansa, hujjatlar davriy ravishda va rivojlanishning ba'zi davrlarida - ko'pincha to'g'rilanishi va yakunlanishi kerak. Agar axborot xavfsizligi hujjatlari tashkilotning umumiy "byurokratik" tsikliga kiritilgan bo'lsa: "ishlab chiqish-muvofiqlashtirish-tasdiqlash", u holda ko'proq yuqori daraja hujjatlarni tasdiqlash va tasdiqlash, hujjatlarning yangi tahrirlarini joriy qilish davri qanchalik uzoq bo'lsa, ularni yangilab turish shunchalik qiyin bo'ladi.

Tasavvur qilaylik, tashkilot Axborot xavfsizligi siyosatini, jumladan, axborot xavfsizligining ayrim sohalarida harakat qilish qoidalariga oid qoidalarni (xususiy axborot xavfsizligi siyosati deb ataladi) ishlab chiqdi. Tashkilotning barcha xodimlari Axborot xavfsizligi siyosati bilan tanish bo'lishi kerakligi sababli, ular hujjatni juda katta hajmli va batafsil bo'lmagan qilishga harakat qildilar va xususiy siyosat qoidalari qisqacha, tezislar shaklida tasvirlangan.

Natija qanday bo'ldi?

Hujjat hali ham og'ir bo'lib chiqdi - o'ndan ortiq sahifalar, bu juda ko'p. Olingan xususiy siyosatlar, o'ziga xosligi yo'qligi sababli, amalda hech narsani tushuntirmaydi, shuning uchun ularni qo'llash mumkin emas. Hujjatga hamrohlik qilish qiyin - bo'limga tuzatish kiritish va tasdiqlash uchun, masalan, xavfsiz foydalanish Internet, masalan, tajovuzni aniqlash tizimidan (IDS) foydalanishga qaror qilganda, siz direktorlarning keyingi yig'ilishini kutishingiz kerak va hokazo. Bular. Hujjat ishlamaydigan bo'lib chiqdi.

Axborot xavfsizligi siyosati tushunarli bo'lishi va bir yoki ikki sahifaga mos kelishi kerak, chunki u strategik hujjat sifatida boshqaruv ierarxiyasining eng yuqori darajasida tasdiqlangan va tashkilotning barcha xodimlari u bilan tanishishi kerak. Umumiy va xususiy siyosatlarning alohida hujjatlarga boʻlinishi xususiy siyosatni yanada samaraliroq takomillashtirish, kengaytirish va moslashtirish imkonini beradi, tegishli hujjatni tasdiqlash ancha tez va umumiy axborot xavfsizligi siyosatini OʻZGARTIRMAYDI.

Xuddi shu narsa, agar xususiy siyosat muayyan texnologiya yoki tizimdan foydalanishni, uning konfiguratsiyasini aks ettirsa. Tizimni o'zgartirish yoki uni qayta sozlash direktor darajasida imzolangan hujjatni o'zgartirishni talab qiladi. Noto'g'ri! Xususiy siyosatda boshqaruvni ta'minlash uchun zarur bo'lgan ma'lumotlarning formati va ro'yxatini xususiy siyosatga ilovada ko'rsatib, quyi hujjatlarni (uchinchi va to'rtinchi darajalar) ko'rsatish osonroq.

Umid qilamanki, men sizni axborot xavfsizligi hujjatlari tizimi ierarxik sxema bo'yicha eng umumiy va mavhum hujjatlar bilan ierarxiyaning eng yuqori darajasida qurilishi va amaliyotga yaqinlashganda "o'ziga xoslik" ni oshirish kerak degan fikrga ishontirdim. qismi.

Standartlar bizga nimani tavsiya qiladi?

ISO 13335-1 standarti axborot xavfsizligi siyosatining (qoidalarining) 4 darajasini ta'minlaydi:

- korporativ xavfsizlik siyosati;

- axborot xavfsizligi siyosati;

- axborot-kommunikatsiya texnologiyalari uchun korporativ xavfsizlik siyosati;

- [individual] axborot-kommunikatsiya texnologiyalari tizimlari uchun xavfsizlik siyosati.

Rossiya Bankining RS BR IBBS 2.0-2007 standartlashtirish sohasidagi tavsiyalari yuqorida ko'rsatilgan standart qoidalarining quyidagi talqinini taklif qiladi:

Qanday hujjatlarni har bir darajada tasniflash mumkin?

Hujjat darajalari | Hujjat turlari |

Birinchi daraja | AXBT siyosati, axborot xavfsizligi siyosati, axborot xavfsizligi kontseptsiyasi |

Ikkinchi daraja | Shaxsiy axborot xavfsizligi siyosati (jismoniy xavfsizlikni ta'minlash, kirishni ta'minlash, Internet va elektron pochtadan foydalanish, texnologik jarayonlarda axborot xavfsizligi va boshqalar). |

Uchinchi daraja | Ko'rsatmalar, qoidalar, tartiblar, ko'rsatmalar, uslubiy qo‘llanmalar va o'quv dasturlari, konfiguratsiya talablari va boshqalar. |

To'rtinchi daraja | OT, DBMS va IS tizim jurnallaridagi yozuvlar; axborot aktivlari registrlari; kirishni ta'minlash uchun arizalar va to'ldirilgan buyurtmalar; axborot xavfsizligi bo'yicha o'quv va ko'rsatmalar jurnallaridagi yozuvlar, test hisobotlari, aktlar, maxfiy ma'lumotlarni oshkor qilmaslik majburiyatlari va boshqalar. |

Turli ierarxiya darajalariga tayinlangan hujjatlar turli xil hayot davrlariga ega.

Hujjat darajalari | Ular qanchalik tez-tez o'zgaradi? |

Birinchi daraja | kamdan-kam (strategik darajadagi o'zgarishlar) |

Ikkinchi daraja | tez-tez emas (taktik qarorlar darajasidagi o'zgarishlar bilan) |

Uchinchi daraja | nisbatan tez-tez |

To'rtinchi daraja | doimiy ravishda |

Yuqori darajadagi hujjatlar imkon qadar umumiy va mavhum bo'lishi va strategik darajadagi o'zgarishlar bilan o'zgarishi - biznes strategiyasining o'zgarishi, yangi standartlarning qabul qilinishi, axborot tizimining tubdan o'zgarishi va boshqalar. Ierarxiyadagi (uchinchi daraja) bo'ysunadigan hujjatlar tez-tez o'zgarishi mumkin - yangi mahsulotlar, axborot xavfsizligi texnologiyalari, qo'shimcha o'quv kurslarini shakllantirish yoki ma'lumotlarni zaxiralash tartiblarini ishlab chiqish bilan. To'rtinchi darajada, yozuvlar doimiy ravishda va vaqt o'tishi bilan yaratiladi, ehtimol ularning formati takomillashtiriladi.

Ierarxiyaning turli darajalarida joylashgan hujjatlar boshqaruvning turli darajalarida tasdiqlashni talab qiladi.

Yuqori darajadagi hujjatlar - ATni ta'minlashning strategik yondashuvlarini belgilovchi AXBT va AT siyosatlari egalari yoki direktorlar kengashi darajasida tasdiqlanadi.

Muayyan sohalarda axborot xavfsizligi qoidalarini belgilaydigan xususiy siyosatlar ijrochi direktor yoki nazoratchi menejer darajasida tasdiqlanishi mumkin, lekin ushbu faoliyat sohalari ta'sir qiladigan bo'limlarda keng miqyosda tasdiqlanishi kerak.

Nizomlar, yo'riqnomalar va boshqa amaliy hujjatlar axborot xavfsizligi infratuzilmasidan foydalanadigan bo'linmalarning ish hujjatlari bo'lib, ularni tuzadi va o'zgartiradi; Ba'zi hollarda uchinchi shaxslarning ayrim hujjatlari tashkilot rahbariyati darajasida tasdiqlashni talab qilishi mumkin (masalan, bo'linmalar to'g'risidagi nizom va boshqalar).

Axborot xavfsizligining ishlashini tasdiqlovchi dalillar, agar kerak bo'lsa, ijrochining imzosi bilan tasdiqlanadi.

Hujjatlarning versiyalarida chalkashmaslik, hujjatlarni ular mo'ljallangan xodimlar o'rtasida to'g'ri taqsimlash uchun ushbu hujjatlar to'plamini BOShQARISH kerak.

Hujjatlarni boshqarish tartibi quyidagilarni ta'minlashi kerak:

- tashkilot boshqaruv tuzilmasining tegishli darajasidagi hujjatlarni tasdiqlash;

zarur hollarda hujjatlarni qayta ko'rib chiqish va modernizatsiya qilish;

- kiritilgan o'zgartirishlar va hujjatlar versiyalarining joriy holatini aniqlashni ta'minlash;

- hujjatlarning ishchi versiyalaridan foydalanish joylarida foydalanish;

- hujjatlarni identifikatsiya qilish va ularga kirishni ta'minlash tartibining mavjudligi;

- vakolatli shaxslarning hujjatlari bilan tanishish, shuningdek, ularning hayotiy tsikli (topshirish, saqlash va yo'q qilish) ularning maxfiylik tasnifi darajasiga muvofiq amalga oshirilganligi;

- tashkilotdan tashqarida yaratilgan hujjatlarni aniqlash;

- hujjatlarni tarqatish ustidan nazoratni amalga oshirish;

- eskirgan hujjatlardan foydalanishning oldini olish;

- agar ular biron-bir maqsadda saqlansa, eskirgan hujjatlarni tegishli ravishda aniqlash.

Axborot xavfsizligi hujjatlarini boshqarish tartibini alohida hujjat shaklida, shu jumladan, barcha hujjatlarning ro'yxati va maqsadi, har bir hujjatning egasi kim ekanligini, qayta ko'rib chiqish muddati va (yoki) shartlarini tavsiflash tavsiya etiladi. kim qaysi hujjatni tasdiqlaydi va tasdiqlaydi, har bir hujjat turi kim uchun mo'ljallangan va hokazo.

Hujjatlarni yaratish, o'zgartirish, kelishish va tasdiqlashning barcha qoidalari tashkilotda qabul qilingan hujjat aylanishi qoidalariga mos kelishi kerak.

Shuni ta'kidlash kerakki, hujjatlarni qayta ko'rib chiqish tartibi hujjatlarga o'zgartirishlar kiritishni nazarda tutmaydi. Hujjatlarning ayrim turlari uchun katta, ammo muntazam ravishda amalga oshiriladigan ularning dolzarbligini tasdiqlash tartibini taqdim etish foydalidir. Rossiya Bankining STO BR IBBS-1.0 standarti talablariga muvofiqligini o'z-o'zini baholash yoki audit o'tkazish bo'yicha uch yillik muddat bo'yicha tavsiyalaridan shuni taxmin qilish mumkinki, ma'lumotlarni ko'rib chiqish/tasdiqlash uchun xuddi shu muddat. xavfsizlik siyosatini oqilona deb hisoblash mumkin (kichikroq emas!). Boshqa hujjatlar uchun qayta ko'rib chiqish jarayoni biroz tez-tez amalga oshirilishi kerak bo'lishi mumkin.

AXBT faoliyati to'g'risidagi dalillar oddiy qog'oz yoki elektron shaklda mavjud bo'lgan hujjatlar shaklida ham yaratilishi kerak. AXBT faoliyatining dalillari kirishni ta'minlash uchun turli so'rovlar va buyurtmalar, jurnal yozuvlarini o'z ichiga oladi operatsion tizimlar, ma'lumotlar bazasi va amaliy dasturlar, kirishni oldini olish tizimlarining ishlash natijalari va kirish testlari natijalari to'g'risidagi hisobotlar, ish stantsiyalari va serverlar konfiguratsiyasini tekshirish aktlari va boshqalar. Ushbu toifadagi hujjatlar standartda "yozuvlar" sifatida belgilangan. Yozuvlarni boshqarish tartibi ularni nazorat qilish va o'zgartirishdan himoya qilishni ta'minlashi kerak, chunki muayyan sharoitlarda ular axborot xavfsizligi hodisalarini tekshirish uchun materiallar bo'lishi mumkin va ushbu materiallarni saqlash sifati ushbu materiallar qonuniy deb tan olinishi yoki aksincha, ishonchli emasligini belgilaydi. Yozuvlarga AXBT monitoringi natijalari, axborot xavfsizligi intsidentlarini tekshirish, AXBT faoliyati natijalari to‘g‘risidagi hisobotlar va boshqalar ham kiritilishi mumkin.

Yozuvlarni boshqarish protseduralari quyidagilardan iborat bo'lishi kerak:

- hujjatli dalillarning ravshanligi, soddaligi, aniqlanishi va qayta tiklanuvchanligini ta'minlash;

- identifikatsiya qilish, saqlash, maxfiylik va yaxlitlikni himoya qilish, qidirish, saqlash muddatlarini aniqlash va yo'q qilish tartib-qoidalarini ta'minlaydigan boshqaruv vositalaridan foydalanish.

Misol tariqasida, biz AXBT hujjatlashtirish tizimini tashkil etuvchi hujjat turlari ro'yxatining kichik "vertikal" qismini keltiramiz, masalan, Internetga kirishda axborot xavfsizligini ta'minlaydi:

Daraja | Hujjatlar |

Birinchi daraja | > Tashkiliy axborot xavfsizligi siyosati > Axborot xavfsizligi kontseptsiyasi |

Ikkinchi daraja | > Internet resurslari bilan ishlashda tashkilotning shaxsiy axborot xavfsizligi siyosati > Axborot xavfsizligi hujjatlarida ishlatiladigan atamalar (lug'at) |

Uchinchi daraja | > Foydalanuvchining Internet resurslariga kirishini ta'minlash tartibi > Internet resurslariga kirish profillarining tavsifi (ruxsatnomalar va cheklovlar to'plami). > Internetga ulangan kompyuter tarmog'ining diagrammasi > Proksi-server sozlamalari kartasi > Ichki tarmoq segmentlari va qurolsizlantirilgan zona o'rtasidagi xavfsizlik devori konfiguratsiya kartasi ( DMZ) > Ish stantsiyasini sozlash kartasi [Internetga kirishni ta'minlash uchun] > Foydalanuvchining Internet resurslaridan qanday foydalanish haqida eslatmasi > "Internetga kirish tizimlari ma'muri" funktsional rolining tavsifi va malaka talablari > "Internetga kirish tizimlari ma'muri" funktsional rolini bajaruvchi xodimning ish tavsifi |

To'rtinchi daraja | > Foydalanuvchini Internet resurslaridan foydalanishga ulash uchun ariza shakli > Kirish profili ko'rsatilgan holda Internetga ulangan foydalanuvchilar ro'yxati > Foydalanuvchining Internet resurslariga kirishi haqidagi proksi-server jurnali > Bosqinlarni aniqlash tizimi jurnali ( IDS ) joylashgan tarmoq segmentida DMZ > Intrusion hisoboti DMZ , IDS tomonidan aniqlangan > Xavfsizlik devori konfiguratsiyasini tekshirish akti |

Yuqoridagi ro'yxat tanlangan hudud uchun ham to'liq emas va Internet tarmog'idan foydalanadigan tashkilot tomonidan olingan yoki taqdim etiladigan o'ziga xos texnologiyalar va xizmatlarga, shuningdek, axborot xavfsizligini ta'minlash yondashuvlariga bog'liq.

Quyida AXBT hujjatlarini yaratish boʻyicha umumiy tavsiyalar keltirilgan.

> Alohida hujjat sifatida kamida birinchi ikki darajadagi hujjatlar uchun umumiy bo'lgan, hujjatlarni ishlab chiqishda foydalaniladigan va hujjatlarda havola sifatida ko'rsatilgan "Lug'at" deb nomlangan hujjat ishlab chiqilishi kerak.

> Hujjat shakllarini standartlashtirish uchun yuqori darajadagi hujjatlarga ilovalarda quyi hujjatlar shakllarini, ayniqsa, to'ldirilganligini tasdiqlovchi hujjatlarni (hisobotlar, so'rovlar va boshqalar) ko'rsatish mumkin. Bir tomondan, bu hujjatni dastlabki ishlab chiqish tartibini biroz murakkablashtiradi. Boshqa tomondan, agar barcha tegishli hujjatlar protsedura elementlari sifatida ishlab chiqilgan bo'lsa, sizda darhol foydalanishga tayyor texnologiya mavjud.

> Yuqori darajadagi hujjatlarni (siyosat va xususiy siyosatlar, qoidalar va boshqalar) tayyorlashda keng tarqalgan xato - bu hujjatlar matniga to'g'ridan-to'g'ri maxsus nomlar, tizim nomlari va boshqalarni kiritishdir. Shunga ko'ra, pudratchining o'zgarishi ham hujjatning "yangi" versiyasini tasdiqlashning uzoq tsiklining boshlanishiga olib keladi. Dastlab bunday "o'zgaruvchilar" ni ilovalarga, quyi hujjatlarga yoki yozuvlarga (to'rtinchi darajali hujjatlar) o'tkazish yaxshiroqdir.

> Muayyan funktsiyaning bajarilishini tavsiflashda "amaliy" hujjatlarni yaratishda, pozitsiyani emas, balki funktsional rolni ko'rsatish tavsiya etiladi, masalan, "antivirus tizim ma'muri" yoki "zaxira tizim operatori" va alohida hujjat ma'lum bir rolni bajaradigan xodimlarning reestrini yuritadi. Bu hujjatning ishlash muddatini tuzatishga hojat qoldirmasdan uzaytiradi va undan foydalanishda moslashuvchanlikni ta'minlaydi, chunki siz "vakolatliliklar" ning alohida reestrini yuritishingiz va agar bunday zarurat tug'ilsa, ijrochilarni tezda almashtirishingiz mumkin.

> Har bir hujjatda uning egasi (mas'ul xodim) identifikatsiyasi, ko'rib chiqish doirasi va shartlari bo'lishi kerak.

> AXBT hujjatlari va yozuvlari "qattiq" (qog'oz) va elektron shaklda mavjud bo'lishi mumkin. Auditorlar yoki inspektorlarga hujjatlar nusxalarining elektron shaklda nusxalarini taqdim etish uchun tegishli tartib-qoidalar mavjud bo'lishi va ularning mas'ul shaxslari aniqlanishi kerak.

Yuqoridagilarga shuni qo'shimcha qilishimiz mumkinki, agar yuqori darajadagi hujjatlarni (siyosat, me'yoriy hujjatlar va boshqalar) ishlab chiqish tashqi maslahatchilarga topshirilishi mumkin bo'lsa, unda quyi darajadagi hujjatlar va yozuvlar ishlab chiqilishi va ularni yangilab turishi kerak. AXBT va uni tashkil etuvchi tartib-qoidalarning ishlash jarayonida maksimal darajada ishtirok etadigan tashkilot.

Keyingi nashrda biz tashkilot rahbariyatining axborot xavfsizligini boshqarish tizimidagi ishtirokini muhokama qilamiz.

Axborot - bu tashkilotga qo'shimcha qiymat beradigan eng muhim biznes resurslaridan biri va natijada uni himoya qilish kerak. Axborot xavfsizligining zaif tomonlari moliyaviy yo'qotishlarga olib kelishi va biznes operatsiyalariga zarar etkazishi mumkin. Shu sababli, bizning davrimizda axborot xavfsizligini boshqarish tizimini ishlab chiqish va uni tashkilotda joriy etish masalasi kontseptual hisoblanadi.

ISO 27001 standarti axborot xavfsizligini quyidagicha belgilaydi: “axborotning maxfiyligi, yaxlitligi va mavjudligini saqlash; bundan tashqari, haqiqiylik, rad etmaslik va ishonchlilik kabi boshqa xususiyatlar ham kiritilishi mumkin”.

Maxfiylik - ma'lumotlardan faqat tegishli vakolatga ega bo'lganlar (vakolatli foydalanuvchilar) foydalanishini ta'minlash;

yaxlitlik - ma'lumotlarning aniqligi va to'liqligini, shuningdek uni qayta ishlash usullarini ta'minlash;

Mavjudlik - kerak bo'lganda (talab bo'yicha) vakolatli foydalanuvchilarning ma'lumotlarga kirishini ta'minlash.

Sertifikatlash uchun zarur bo'lgan axborot xavfsizligini boshqarish tizimiga qo'yiladigan talablar ro'yxatini taqdim etadi va :2005 standarti axborot xavfsizligi xavflarini kamaytirish uchun tashkilot tanlagan boshqaruv vositalarini loyihalashda foydalanish mumkin bo'lgan qo'llanma sifatida ishlaydi.

ISO 27001 korxonaga axborot xavfsizligini boshqarishning samarali tizimini yaratish, qo'llash, ko'rib chiqish, monitoring qilish va qo'llab-quvvatlash imkonini beradigan jarayonlarni belgilaydi; tashkilotning mavjud biznes risklari kontekstida hujjatlashtirilgan axborot xavfsizligini boshqarish tizimini ishlab chiqish, joriy etish, ishlatish, monitoring qilish, tahlil qilish, qo'llab-quvvatlash va takomillashtirishga qo'yiladigan talablarni belgilaydi.

Guruch. AXBT boshqaruv tizimi

- ISO 27001 standartiga asoslangan axborot xavfsizligini boshqarish tizimi quyidagilarga imkon beradi:

- Aksariyat axborot aktivlarini kompaniya boshqaruvi uchun tushunarliroq qiling

- Mavjud biznes jarayonlariga asosiy xavfsizlik tahdidlarini aniqlang

- Xatarlarni hisoblang va kompaniyaning biznes maqsadlaridan kelib chiqib qaror qabul qiling

- Kritik vaziyatlarda tizimni samarali boshqarishni ta'minlash

- Xavfsizlik siyosatini amalga oshirish jarayonini amalga oshirish (axborot xavfsizligi tizimining zaif tomonlarini topish va tuzatish)

- Shaxsiy javobgarlikni aniq belgilang

- Xavfsizlik tizimini qo'llab-quvvatlash xarajatlarini kamaytirish va optimallashtirishga erishish

- Xavfsizlik quyi tizimini biznes jarayonlariga integratsiyalashuviga va ISO 9001:2000 bilan integratsiyalashuviga yordam berish

- Mijozlar, hamkorlar va biznes egalariga axborot xavfsizligiga sodiqligingizni ko'rsating

- Xalqaro e'tirofga ega bo'ling va kompaniyaning ichki bozorda ham, tashqi bozorda ham obro'sini oshiring

- Standartga rioya qilish orqali qonun oldida biznesning shaffofligi va tozaligini ta'kidlang

Standart kompyuterlar va kompyuter tarmoqlarini boshqarish vositalari bilan bir qatorda xavfsizlik siyosatini ishlab chiqish, xodimlar bilan ishlash (yollash, o'qitish, ishdan bo'shatish), ishlab chiqarish jarayonining uzluksizligini ta'minlash va qonunchilik talablariga katta e'tibor beradi.

Ushbu standartning talablari umumiy xususiyatga ega va keng doiradagi tashkilotlar - kichik, o'rta va yirik - tijorat va sanoat bozor tarmoqlari tomonidan qo'llanilishi mumkin: moliya va sug'urta, telekommunikatsiya, kommunal xizmatlar, tarmoqlarda chakana savdo va ishlab chiqarish, turli xizmat ko'rsatish sohalari, transport, davlat idoralari va boshqalar.

ISO 27001 standarti ISO 9001:2000 va ISO 14001:2004 sifat menejmenti tizimi standartlari bilan uyg'unlashtirilgan va ularning asosiy tamoyillariga asoslanadi. Bundan tashqari, ISO 9001 majburiy tartiblari ISO 27001 tomonidan ham talab qilinadi. ISO 27001 talablari uchun hujjatlar tuzilishi ISO 9001ga oʻxshaydi. ISO 27001 talab qiladigan hujjatlarning aksariyati allaqachon ishlab chiqilgan va ulardan foydalanish mumkin boʻlishi mumkin. ISO 9001 doirasida. Shunday qilib, agar tashkilotda, masalan, ISO 9001 yoki ISO 14001 ga muvofiq boshqaruv tizimi allaqachon mavjud bo'lsa, u holda ISO 27001 standarti talablari bajarilishini ta'minlash afzalroqdir. doirasida allaqachon mavjud tizimlar, bu korxonaning ichki xarajatlarini va amalga oshirish va sertifikatlash ishlarining narxini sezilarli darajada kamaytirishni nazarda tutadi.

ISO 27001:2005 standarti axborot xavfsizligini boshqarish tizimini rasmiy sertifikatlashni ta'minlaydi.

Standartga muvofiqlik sertifikati biznes hamkorlar, investorlar va mijozlarga kompaniyaning axborot xavfsizligi yuqori darajada o‘rnatilganligini va axborot xavfsizligini samarali boshqarish yo‘lga qo‘yilganligini aniq ko‘rsatish imkonini beradi.

Axborot xavfsizligini boshqarish tizimini ishlab chiqish va joriy etish bosqichlari

Axborot xavfsizligini boshqarish tizimini yaratishning quyidagi asosiy bosqichlarini ajratib ko'rsatish mumkin:

- Aktivlarni inventarizatsiya qilish.

- Aktivlarni toifalarga ajratish.

- Axborot tizimining xavfsizligini baholash.

- Axborot xavfini baholash.

- Axborot risklari bilan ishlash (shu jumladan qimmatli aktivlarni himoya qilish bo'yicha aniq choralarni aniqlash).

- Tanlangan xavfni davolash choralarini amalga oshirish.

- Tanlangan chora-tadbirlarning amalga oshirilishi va samaradorligini nazorat qilish.

- Axborot xavfsizligini boshqarish tizimida kompaniya boshqaruvining roli

Axborot xavfsizligini boshqarish tizimining samarali ishlashining asosiy shartlaridan biri kompaniya rahbariyatining axborot xavfsizligini boshqarish jarayoniga jalb etilishi hisoblanadi. Barcha xodimlar tushunishlari kerakki, birinchidan, axborot xavfsizligi bo'yicha barcha tadbirlar rahbariyat tomonidan boshlanadi va amalga oshirilishi majburiydir, ikkinchidan, kompaniya rahbariyati axborot xavfsizligini boshqarish tizimining ishlashini shaxsan nazorat qiladi, uchinchidan, boshqaruvning o'zi axborotni ta'minlash uchun bir xil qoidalarga amal qiladi. xavfsizlik, kompaniyaning barcha xodimlari kabi.

Korxona aktivlarini inventarizatsiya qilish

Avvalo, axborot xavfsizligi nuqtai nazaridan kompaniyaning qimmatli aktivi nima ekanligini aniqlash kerak. Axborot xavfsizligini boshqarish tizimining protseduralarini batafsil tavsiflovchi ISO 17799 standarti aktivlarning quyidagi turlarini ajratib turadi:

- axborot resurslari (ma'lumotlar bazalari va fayllar, shartnomalar va kelishuvlar, tizim hujjatlari, tadqiqot ma'lumotlari, hujjatlar, o'quv materiallari va boshqalar);

- dasturiy ta'minot;

- moddiy boyliklar (kompyuter uskunalari, telekommunikatsiyalar va boshqalar);

- xizmatlar (telekommunikatsiya xizmatlari, hayotni qo'llab-quvvatlash tizimlari va boshqalar);

- kompaniya xodimlari, ularning malakasi va tajribasi;

- nomoddiy resurslar (kompaniyaning obro'si va imiji).

Inventarizatsiya kompaniyaning qimmatli aktivlari ro'yxatini tuzishdan iborat.

Aktivlarning muhimligi uchta parametr asosida baholanadi: maxfiylik, yaxlitlik va mavjudlik. Bular. aktivlarning maxfiyligi, yaxlitligi yoki mavjudligi buzilgan taqdirda kompaniyaga yetkaziladigan zarar baholanishi kerak.

Aktivlarning muhimligini baholash pul birliklarida va darajalarda amalga oshirilishi mumkin.

Har bir ko'rsatilgan aktivning muhimligini baholash tamoyillari:

- axborot aktivlari (yoki axborot turlari) ularni oshkor qilish natijasida kompaniyaga yetkazilgan zarar nuqtai nazaridan baholanadi;

- dasturiy ta'minot, jismoniy resurslar va xizmatlar ularning mavjudligi yoki ishlashi nuqtai nazaridan baholanadi.

- Kompaniya xodimlari o'qish va o'zgartirish huquqiga ega bo'lgan axborot resurslariga kirishlarini hisobga olgan holda, maxfiylik va yaxlitlik nuqtai nazaridan baholanadi.

- Kompaniyaning obro'si axborot resurslari bilan bog'liq holda baholanadi.

Axborot xavfini baholash

Axborot tavakkalchiligini baholash risklarni hisoblashdan iborat bo'lib, u aktivlarning kritikligi, shuningdek zaifliklarning yuzaga kelish ehtimoli haqidagi ma'lumotlarni hisobga olgan holda amalga oshiriladi.

Xatarlar darajasi maqbul deb hisoblansa, xavflar qabul qilinadi. Bular. kompaniya ushbu risklarga nisbatan hech qanday choralar ko'rishni maqsadga muvofiq deb hisoblamaydi va zarar ko'rishga tayyor.

Riskdan qochish - bu xavf manbasini to'liq bartaraf etishdir.

Risk o'tkazish - bu xavf uchun javobgarlikni xavf manbasini bartaraf etmasdan uchinchi shaxslarga (masalan, asbob-uskunalar yetkazib beruvchi yoki sug'urta kompaniyasiga) o'tkazish.

Xavfni kamaytirish - bu zarar ehtimolini kamaytirish bo'yicha chora-tadbirlarni tanlash va amalga oshirish.

Xatarlarni boshqarish jarayoni birinchi navbatda qaysi xavflarni qo'shimcha qayta ishlashni talab qilishi va qaysi biri qabul qilinishi mumkinligini aniqlashni talab qiladi.

Xatarlarni baholash va davolash natijalariga ko'ra, Qo'llash imkoniyati to'g'risidagi Nizom ishlab chiqiladi . Sertifikatlash uchun ushbu hujjatning mavjudligi talab qilinadi.

ISO 27001 standartining A ilovasida kompaniya tomonidan bajarilishi kerak bo'lgan barcha xavfsizlik talablari keltirilgan. Shu sababli, Qo'llash mumkinligi to'g'risidagi bayonot kompaniyaning axborot risklarini kamaytirish bo'yicha yakuniy qarordir.

Hujjatlashtirilgan protseduralarStandart barcha xavflarni kamaytirish choralarini hujjatlashtirishni talab qiladi. Bular. uchun samarali boshqaruv Axborot xavfsizligi ma'lum hujjatlar (yo'riqnomalar, siyosatlar, qoidalar) bilan qo'llab-quvvatlanadigan va ma'lum shaxslar tomonidan amalga oshiriladigan protseduralarning mavjudligini talab qiladi. Va har bir protsedura tegishli hujjatda aks ettirilishi kerak. Hujjatlashtirilgan protseduralar axborot xavfsizligini boshqarish tizimining majburiy elementi hisoblanadi. Shuning uchun boshqaruv tizimi doirasida asosni ishlab chiqish kerak normativ hujjatlar, axborot xavfsizligi sohasidagi barcha tartiblarni tavsiflovchi.

Axborot xavfsizligini boshqarish bo'yicha asosiy hujjatlar

- Axborot xavfsizligini boshqarish siyosati

- Axborot xavfsizligi siyosati.

- Usul va ko'rsatmalar,

- Axborot xavfsizligini ta'minlash va uni boshqarish tartiblari.

- Jismoniy xavfsizlik qoidalari.

Kompaniya xodimlarini o'qitish

Xodimlarni o'qitish kunduzgi va sirtqi kurslar shaklida amalga oshirilishi mumkin, bu tizimdan foydalangan holda xodimlarni o'qitishni tashkil etish tavsiya etiladi; masofaviy ta'lim, uning doirasida turli kurslar taqdim etilishi mumkin (ham foydalanuvchilar, ham mutaxassislar uchun), o'yinga asoslangan o'qitish usullari va test.

Asosiy qiyinchilik axborot xavfsizligini boshqarish tizimi protseduralarining samaradorligini tekshirishda bo'lishi mumkin. Bular. Har bir protsedura uchun uning samaradorligi tekshiriladigan mezonlarni ishlab chiqish kerak va qo'shimcha ravishda bunday mezonlar butun boshqaruv tizimi uchun ishlab chiqilishi kerak.

Axborot xavfsizligini boshqarish tizimining samaradorligini baholash mezonlari, masalan, axborot xavfsizligi hodisalari sonining o'zgarishi, axborot xavfsizligi sohasidagi foydalanuvchilarning malakasi va boshqalar bo'lishi mumkin.

Axborot xavfsizligini boshqarish tizimi protseduralarini amalga oshirish

Protseduralarni amalga oshirish, qoida tariqasida, tegishli xodimlarni protsedurani bajarish qoidalari va muddatlari to'g'risida xabardor qilish, protseduraning bajarilishini muntazam ravishda nazorat qilish, shuningdek uning samaradorligini baholash, tuzatish va profilaktika choralarini joriy etish, ya'ni har bir protsedura uchun PDCA modelining butun tsikli.

Qo'shimcha ravishda:

- yuklab oling

- ISO/IEC 27003: 2010 -